Spam, também conhecido como lixo eletrônico, são emails não solicitados, especialmente emails em massa. Enviado sem solicitação significa que o destinatário não deu consentimento verificável para receber um e-mail específica. O envio em massa também significa enviar e-mails com o mesmo conteúdo para um grande número de remetentes.

Essas correspondências em massa são enviadas aos destinatários normalmente por e-mail e são extremamente lucrativas para o remetente, pois um grande público pode ser alcançado com poucas despesas técnicas e financeiras.

De onde vem a palavra “spam”?

Spam era originalmente um produto da Hormel Foods Corporation, EUA. Este era o nome de carne de porco enlatada e presunto com especiarias. É um acrônimo para porco picante e presunto.

Então esse é um produto da indústria alimentícia que não estava conectado a computador e internet. É apenas graças ao grupo de quadrinhos inglês Monty Python, conhecido por seu humor incomum, que “spam” se tornou sinônimo de e-mail em massa.

Por causa da constante repetição da piada – e da mesma palavra “spam” em um curto período de tempo – os usuários dos canais de notícias / Usenet do Reino Unido a adotaram em seu vocabulário. A distribuição em massa de um artigo no noticiário também passou a ser conhecida como “spam”. A partir daí, o termo foi posteriormente repassado para outras mídias online.

Agora, por spam, sempre queremos dizer a distribuição em massa da mesma coisa. Os usuários da Internet tendem a usar essa palavra para associá-la ao envio ou recebimento de volumes fenomenais de e-mail ou notificações de mídia social.

Tipos de spam

Spam anuncia uma gama específica de produtos e serviços em todo o mundo, independentemente do idioma e da região. Além disso, o conteúdo varia com a estação do ano, de modo que, por exemplo, aquecedores oferecidos no inverno e condicionadores de ar no verão.

Os principais tipos de spam são:

- Envio de spam para e-mail.

- Postagens de spam em redes sociais.

- Chamada telefônica e envio de spam por SMS.

- Mensagens de spam em mensageiros.

Também no campo do e-mail, é feita uma distinção entre e-mails em massa não solicitados, e-mails comerciais não solicitados.

De acordo com o formulário, o spam é dividido em 4 categorias:

- Anúncio.

- Mensagens falsas (falsas).

- Phishing.

- Software malicioso.

Os spammers estão constantemente expandindo suas ofertas e estão sempre procurando novas maneiras de atrair clientes negligentes. Como resultado, a lista de categorias de spam continua crescendo. A proporção de “novas” categorias no tráfego de spam é enorme, mas uma análise mais detalhada das categorias revela certas tendências, especialmente nos tipos mais comuns de spam.

De acordo com as estatísticas, de 60 a 70% de todas as correspondências de spam se enquadram nas seguintes áreas:

- Conteúdo adulto.

- Saúde.

- Finanças pessoais.

- Educação e treinamento

Existem diferentes tipos de e-mails de spam, desde inofensivos a criminosos, mas todos têm em comum o facto de o utilizador os receber sem ser solicitados. Muitas mensagens de spam têm como objetivo vender um produto ou serviço específico a um usuário que ele não solicitou. Os chamados e-mails de phishing são projetados para extrair dados confidenciais do usuário.

Os emails de publicidade que um cliente recebe de um comerciante após a compra de um item geralmente não são considerados spam.

O que é spam por telefone?

Quantas vezes ouvimos esta palavra. E não é surpreendente, porque em todos os lugares somos perseguidos por anúncios que não gostaríamos de ver. O que é spam por telefone – como isso acontece e como você pode combatê-lo.

Ligações indesejadas

Um dos tipos de spam mais irritantes. Um número desconhecido toca, você atende o telefone e começa: aquela operadora de telefone chata te cobrando uma fatura atrasada, sessões gratuitas de rejuvenescimento em um salão de beleza, investimento na compra de ações, etc. É fácil adivinhar que o queijo grátis está apenas na ratoeira e, portanto, os chamadores só se preocupam com seu próprio bolso e com o bolso de seu empregador.

A questão é como se livrar desse tipo de spam? Se o seu número entrar em qualquer lista de mala direta, a maneira mais fácil seria bloquear todos os números recebidos que não estejam listados em sua agenda. Se possível, faça.

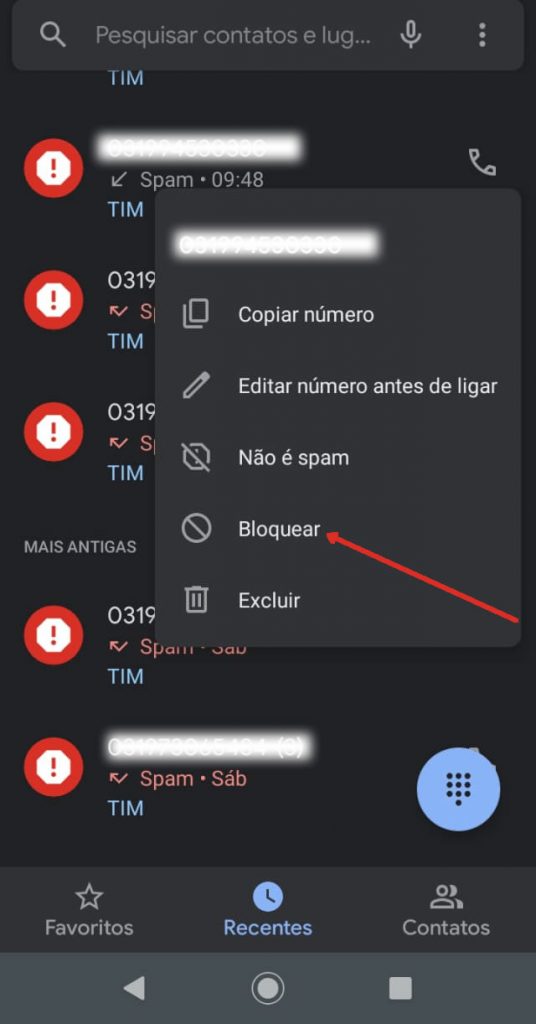

Um exemplo baseado em um smartphone Motorola. Vá para as chamadas” e em seguida bloqueia as chamadas em span.

Métodos de proteção e combate ao spam por e-mail

No estágio atual, existem muitos métodos de combate ao spam:

- proteção proativa – não publique endereços de e-mail e números de telefone celular em sites públicos;

- filtragem de correio (em muitos serviços de correio esta função já está configurada);

- elaborar listas negras de pessoas jurídicas e pessoas físicas sem credibilidade;

- autorização de servidores de e-mail – controle do lado dos servidores de e-mail;

- o uso de sistemas de detecção de spam – eles calculam os checksums das letras e verificam quantas vezes as mesmas mensagens apareceram na web.

Spam de mídia social

Hoje não é mais tão grande como costumava ser, pois são muitas as etapas de proteção nas redes sociais. Mas você ainda pode receber uma mensagem do seu amigo que pede dinheiro em empréstimos – transferência de cartão para cartão. Na grande maioria dos casos, isso significa que o amigo foi hackeado e os golpistas querem tirar dinheiro de você. Seja extremamente cuidadoso ao receber essas mensagens. Acontece que você recebe algum tipo de mensagem publicitária, mas, mais uma vez, isso acontece com muito menos frequência do que antes.

Por que esse telefone é spam? Porque a grande maioria dos usuários de “redes sociais” usa um smartphone para comunicação.

Spam seguro

O spam seguro inclui anúncios e mensagens falsas. Normalmente, eles carregam apenas uma carga informativa para o usuário, que ele pode levar em consideração – ou deixar como está.

O spam seguro é um e-mail comum com texto ou gráficos e não contém scripts ocultos ou seções de código executáveis.

Spam perigoso

O spam perigoso inclui a distribuição de phishing e malware.

Remetentes de spam no uso phishing, obtêm os dados pessoais do usuário – geralmente são dados bancários ou de cartão de crédito. Por exemplo, os e-mails fraudulentos oferecem aos usuários um negócio lucrativo, onde podem ganhar muito dinheiro. No entanto, para fazer isso, você deve ir a um site específico e inserir suas informações e detalhes pessoais.

E-mails com vírus executam código executável quando você abre ou segue os links especificados. Nesse caso, um programa de vírus, worm ou cavalo de Tróia é baixado para o computador do usuário.

Como lidar com spam de e-mail?

A medida anti-spam mais comum em uma rede é o uso de técnicas de filtragem. Alguns programas de e-mail já possuem filtros de spam integrados. Recomenda-se usar este software em seus recursos de rede, por exemplo, em sites, lojas online ou blogs.

O objetivo é que o filtro reconheça correspondências indesejadas e as coloque em um repositório especial. O problema com esse tipo de garantia é que ele não reconhece necessariamente todas as mensagens de spam, nem anuncia e classifica mensagens que não são spam. Um filtro precisa ser bem projeto para este fim.

Infelizmente, é tecnicamente impossível evitar que um endereço de e-mail (e, portanto, também o seu) seja usado indevidamente para e-mails que não vêm de você. Em parte, apenas o uso de assinaturas digitais em e-mail pode ajudar aqui.

O que é phishing?

Phishing é um tipo especial e perigoso de spam. Um invasor tenta usar um endereço de e-mail falso para obter dados do usuário para um serviço específico. O ladrão de dados fornece uma interface aparentemente do mundo real para uma organização confiável, para a qual você é direcionado por um link em um e-mail de phishing que tenta extrair seu nome de usuário e senha.

Os usuários inadvertidamente passam seus dados bancários para criminosos, que então limpam suas contas bancárias. Alguns emails de phishing também instalam software viral no computador do usuário, que expõe dados confidenciais sem sua notificação.

Hackear um site por meio de e-mails de spam

A pirataria de sites está cada vez mais acontecendo por criminosos que desejam distribuir conteúdo ilegal sem deixar rastros.

É importante lembrar que a distribuição ocorrerá depois que o recurso for hackeado e o código tiver sido carregado nele. Isso também pode acontecer devido ao acesso online comprometido, a presença de “buracos” nos plug-ins ou bugs na configuração do seu servidor de e-mail.

Outro perigo de hackear um recurso de sites comprometidos é a adição de conteúdo de phishing. Nesse caso, é criada uma interface, disfarçada de página de autorização de uma conta bancária, de um serviço postal ou algo semelhante.

Hackers invadem páginas da web injetando código em aplicativos vulneráveis da web para induzir os usuários a sites de phishing, que são usados para obter informações de contas bancárias.

Um ataque cibernético como esse, visando principalmente bancos e serviços de pagamento online, pode ser o resultado de injeção de SQL, script entre sites ou outro método de hacking.

Resultado

Lembre-se – em nenhuma circunstância você deve abrir links e arquivos com mensagens suspeitas. O spam geralmente fica escondido atrás de remetentes desconhecidos e ofertas excessivamente atraentes.

No entanto, se acontecer de um conteúdo malicioso ter sido aberto, apenas o software antivírus será capaz de proteger o computador. Lembre-se de atualizar regularmente o seu sistema operacional para fechar as lacunas de segurança e fazer backup dos dados mais importantes do computador em outra mídia.